BTC/USD-2.22%

BTC/USD-2.22% ETH/USD-3.26%

ETH/USD-3.26% LTC/USD-2.4%

LTC/USD-2.4% ADA/USD-3.2%

ADA/USD-3.2% SOL/USD-3.14%

SOL/USD-3.14% XRP/USD-2.16%

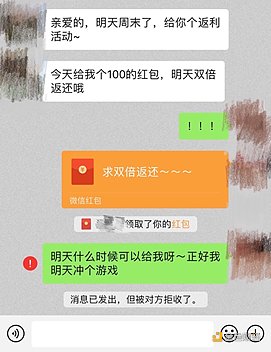

XRP/USD-2.16%"Me das 100 sobres rojos, ¿qué tal si te doy 200 mañana?"

Los que se atrevan a enviar sobres rojos seguro que recibirán recompensas, y me temo que solo las personas de más confianza. Los programas legales a menudo transmiten algunas estafas similares para advertir a todos. Sin embargo, la esencia de dejarse engañar radica en estas dos palabras: confianza.

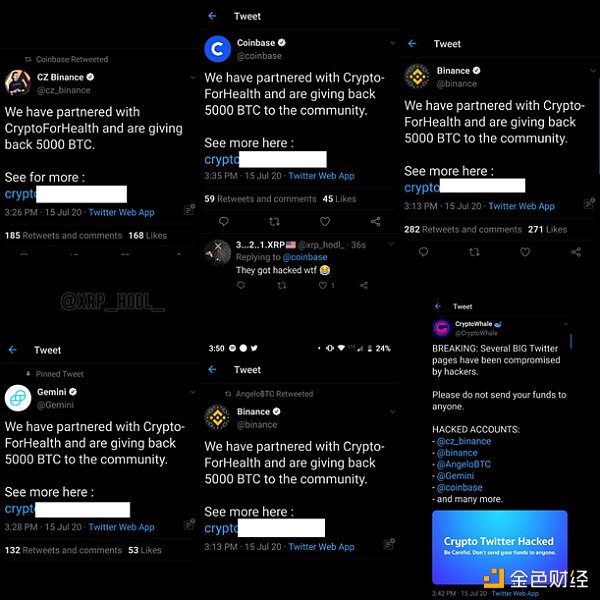

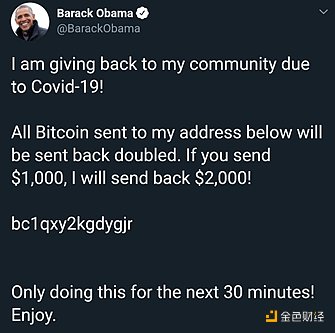

Alrededor de las 3 am del 16 de julio de 2020, hora de Beijing, los investigadores del equipo de seguridad de CertiK detectaron que las cuentas de varios influyentes grandes V en el famoso sitio de redes sociales Twitter (Twitter) fueron robadas. Todas estas cuentas comprometidas publicaron mensajes de phishing de Bitcoin de la siguiente manera.

"Para retribuir a todos (para apoyar a Bitcoin), retribuya a todos ahora. Solo necesita transferir 1,000 dólares estadounidenses a la siguiente dirección, y le devolveré 2,000 dólares estadounidenses. La actividad es solo por la mitad ¡una hora!"

La plataforma Hyundai Motors NFT de Corea del Sur lanzó oficialmente y lanzó la serie NFT Shooting Star: el 3 de mayo, según la cuenta oficial de redes sociales Hyundai_NFT de la plataforma Hyundai Motors NFT de Corea del Sur, la plataforma NFT hyundai-nft del gigante mundial de la fabricación de automóviles ha sido lanzado oficialmente Hyundai Metamobility también ha sido inaugurado. Se informa que Hyundai Motor de Corea del Sur también lanzó la serie NFT Shooting Star. El número total de NFT es de 10 000, que se acuñarán en la cadena de bloques de Ethereum el 9 y 10 de mayo (venta anticipada de la lista blanca el 9 de mayo, venta pública el 9 de mayo). 10 de mayo). [2022/5/3 2:46:52]

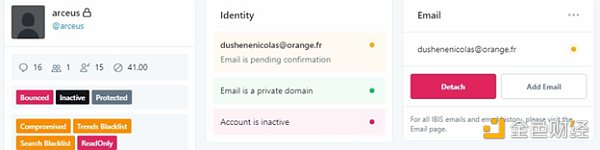

El contenido de las imágenes son capturas de pantalla de los expertos en seguridad de CertiK.

Este ataque de piratas informáticos comenzó en la industria de la cadena de bloques, como Gemini Exchange, Coinbase Exchange, el director ejecutivo de Binance Exchange, Changpeng Zhao, el director ejecutivo de Tron, Sun Yuchen, y los medios de cadena de bloques Coindesk fueron atacados y publicaron noticias relacionadas.

El primer proyecto XCAD de Gate.io Startup se ha suscrito con éxito: según el anuncio oficial, el primer proyecto XCAD Network (XCAD) de Gate.io Startup se ha suscrito con éxito.

Se informa que hay un total de 8.415 participantes en esta suscripción, el valor total del pedido supera los 10 millones de dólares estadounidenses y el coeficiente de suscripción es de aproximadamente 0,0033. Gate.io distribuirá XCAD de acuerdo con el estado del pedido de cada persona y el coeficiente de suscripción de cada moneda del pedido.

Tenga en cuenta: algunos usuarios no pueden realizar pedidos porque no mantuvieron fondos suficientes en sus cuentas, al menos el monto de la suscripción después de realizar un pedido de suscripción y antes de las 12:00 del día. Los usuarios no recibirán tokens inmediatamente después de que se cierre la suscripción. El tiempo de distribución de tokens es el tiempo de listado de tokens, y la fecha específica debe determinarse. [2021/5/18 22:14:55]

El contenido de las imágenes anteriores son capturas de pantalla de los expertos en seguridad de CertiK.

Posteriormente, se difundió viralmente en Twitter, incluyendo a Bill Gates, el fundador de Amazon, Jeff Bezos, el fundador de Bloomberg, Bloomberg, la cuenta oficial de Apple, el CEO de Tesla, Elon Musk, el famoso cantante Kanye West, el expresidente de EE. UU. Las cuentas de Obama, Joseph Biden y otros no se salvaron. .

ZBG lanzará conjuntamente Casper (CSPR) el 11 de mayo: según el anuncio oficial de ZBG, ZBG lanzará conjuntamente Casper (CSPR) el 11 de mayo de 2021 y abrirá la recarga de CSPR a las 18:00; 11 de mayo a las 19:00: 00 para abrir operaciones CSPR/USDT.

Se informa que ZBG lanzó la actividad de compra de Casper el 23 de marzo. El precio de compra es tan bajo como 0.015 USDT. Los tokens de Casper prevendidos se desbloquearán gradualmente 90 días después de que la red principal entre en funcionamiento y se liberarán por completo dentro de 3 meses Desbloqueado 1/13 de la semana. Al mismo tiempo, la "Zona de semillas" de ZBG ha abierto la "función de comercio de activos de bloqueo CSPR", y los usuarios pueden transferir libremente la cuota comprada en la zona.

Para obtener más detalles, preste atención al anuncio oficial de ZBG. [2021/5/11 21:47:48]

El contenido de las imágenes anteriores son capturas de pantalla de los expertos en seguridad de CertiK

El contenido de las imágenes anteriores son capturas de pantalla de los expertos en seguridad de CertiK

THOR (Thor Chain) aparecerá en BiKi por primera vez a las 11:00 el 1 de noviembre: Según el anuncio de BiKi, THOR (Thor Chain) aparecerá exclusivamente en BiKi a las 11:00 el 1 de noviembre (GMT+8) , y el par comercial y retiro THOR/ODIN, y el par comercial THOR/USDT se abrirán a las 11:00 (GMT+8) el 7 de noviembre, y los depósitos ya están abiertos.

Para celebrar el lanzamiento, BiKi realiza una actividad de THOR de extracción de ODIN. A partir de las 14:00 del 30 de octubre, se tomará una instantánea de las propiedades de ODIN cada 7 días. Los usuarios con propiedades superiores a 1000 ODIN compartirán las recompensas de minería de THOR de acuerdo con sus propiedades. Se tomarán instantáneas cada 7 días Una vez que se emitan las recompensas, y así sucesivamente.

Thor Chain es una cadena pública que rinde homenaje a Bitcoin. Si bien conserva las ventajas principales de Bitcoin Pow, optimiza la lógica de valor y el mecanismo de emisión de Bitcoin. Es la primera en crear un mecanismo de entrelazamiento de valor de cadena pública dual con Odin Chain: Odin necesita ser quemado como combustible (gas) al construir un bloque. De esta manera, se realiza el anclaje y almacenamiento de valor bidireccional de Thor, y el soporte de valor de moneda es más estable. [2020/10/29]

Los piratas informáticos atacaron el conocido sitio de redes sociales Twitter, un sitio web que nadie cree que incluso la cuenta del ex presidente de los Estados Unidos pueda ser pirateada (aunque durante mucho tiempo se sospecha que el actual presidente de los Estados Unidos ha sido pirateado ). Aprovechando la confianza del público en Twitter y la credibilidad de los famosos, hizo pensar a todos que este hecho era real.

Bixin lanzó el anuncio de debut mundial de Ledger VISA (LV): Bixin abrió la recarga de LV el 6 de mayo de 2018 y lanzó el comercio de LV/ETH a las 13:00 el 7 de mayo de 2018 (hora de Beijing). La plataforma de pago de moneda digital Ledger VISA es un ecosistema abierto de pago de moneda digital, dedicado a proporcionar soluciones de pago de moneda digital "simples, seguras y rápidas", proporcionando a los desarrolladores soluciones de pago, gestión de patrimonio, crédito, seguridad, marketing, redes sociales y otras industrias. , donde puede encontrar todo tipo de ayuda y servicios que necesitan los desarrolladores, proveedores de servicios y proveedores de canales. [2018/5/7]

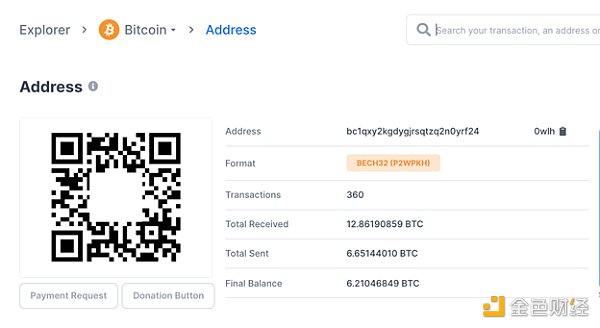

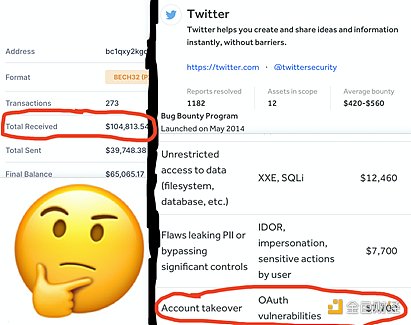

Hasta el momento, la cuenta del hacker ha recibido un total de 12,86 BTC, equivalentes a 118 209 USD y 825 805 RMB.

Captura de pantalla de la información de la dirección de la transacción del hacker

1. Cuentas de empleados de Twitter pirateadas, los piratas informáticos obtienen acceso de administrador

Se sospecha que las capturas de pantalla que aparecieron en Telegram son la interfaz de administración en segundo plano de los empleados de Twitter. Los piratas informáticos pueden modificar el buzón de correo del usuario a través de la interfaz de administración en segundo plano y luego enviar el enlace para restablecer la contraseña del buzón controlado por ellos mismos, a fin de obtener el control de la cuenta de destino.

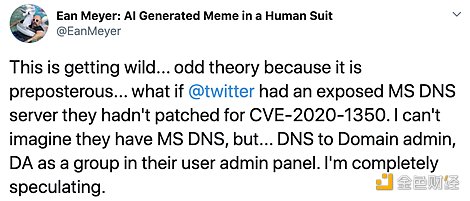

2. Los piratas informáticos utilizan las vulnerabilidades expuestas recientemente para atacar el servidor de Twitter y obtener acceso a los antecedentes de administración.

Ayer, se reveló una vulnerabilidad del servidor DNS de Windows (CVE-2020-1350), que permite a los atacantes ejecutar código arbitrario de forma remota mediante el envío de solicitudes específicas. Alguien planteó tal conjetura: Twitter tiene un servidor MS DNS público, que no ha sido reparado para CVE-2020-1350, y el atacante obtuvo el control del servidor a través de esta vulnerabilidad, y porque el servidor DNS de Windows es el núcleo Componentes de red , esta vulnerabilidad puede conducir a la propagación similar a un gusano sin la interacción y autenticación del usuario. El atacante ingresó a la interfaz de administración en segundo plano dentro de Twitter, y luego modificó el buzón del usuario a través de esta interfaz y envió el enlace para restablecer la contraseña a su control. buzón, con el fin de obtener el control de la cuenta de destino.

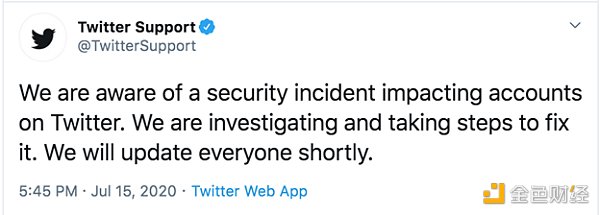

Respuesta oficial de Twitter

Hasta el momento, los motivos del hackeo de cada cuenta no han sido revelados oficialmente. Twitter también emitió una respuesta oficial a las 5:45 a. m., hora de Beijing, del mismo día, diciendo que investigará los motivos lo antes posible.

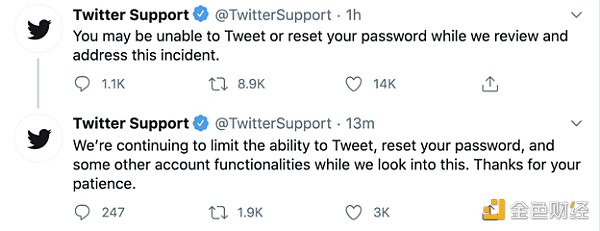

Twitter dijo más tarde que mientras la investigación estaba en curso, la capacidad de twittear y restablecer contraseñas podría no funcionar para algunos usuarios.

Puede haber incidentes frecuentes de uno o dos robos de cuentas en sitios de redes sociales, pero los incidentes de piratería a gran escala pueden contarse como recuerdos del año mágico de 2020. Aquí el equipo de seguridad de CertiK ha recopilado algunas medidas para reforzar la seguridad de las cuentas de Twitter.

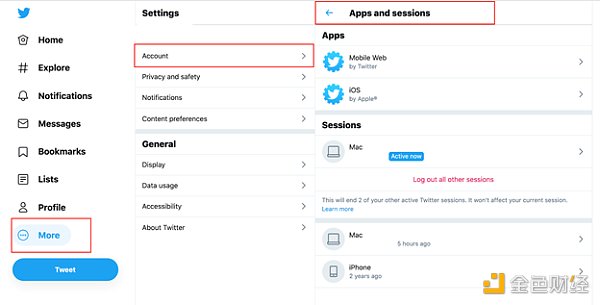

1. Cancela la aplicación autorizada para usar tu cuenta de Twitter

Después de iniciar sesión en Twitter, en Más -> Configuración y privacidad -> Cuenta -> Datos y permisos -> Aplicaciones y sesiones, puede ver las aplicaciones que actualmente están autorizadas para obtener sus permisos relacionados con Twitter y el Sesiones iniciadas. El equipo de seguridad de CertiK recomienda verificar regularmente las aplicaciones autorizadas y eliminar las aplicaciones innecesarias a tiempo. Cierre las sesiones sospechosas.

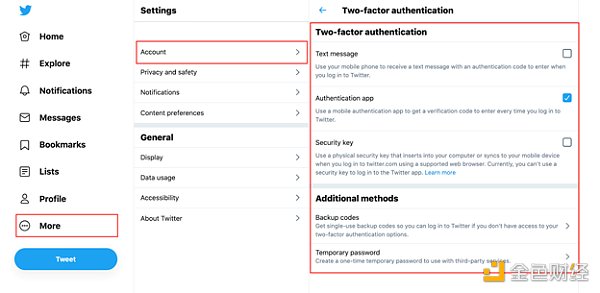

2. Activa la autenticación de dos factores

Después de iniciar sesión en Twitter, abra la autenticación secundaria en Más -> Configuración y privacidad -> Cuenta -> Seguridad -> Interfaz de autenticación de dos factores. Los métodos de autenticación secundarios incluyen SMS, la aplicación de autenticación de Google y el formulario físico. Clave de seguridad. El uso de la verificación secundaria puede evitar que los piratas informáticos roben cuentas de usuario cuando tienen acceso a la contraseña de la cuenta del usuario.

¿Programa de recompensas por errores ineficaz?

Inversión insuficiente en seguridad

Twitter tiene un programa de recompensas por errores en la plataforma de recompensas por errores HackerOne (https://hackerone.com/twitter).Alguien señaló que Twitter solo recompensa $ 7,700 por vulnerabilidades de apropiación de cuentas (robo de cuentas), mientras que esta vez, los piratas informáticos usaron tales vulnerabilidades para robar más de 100.000 dólares estadounidenses. Tal comparación invita a la reflexión.

Para una empresa, la seguridad no importa cuando no está pirateada y no está dispuesta a invertir dinero en seguridad. Y después de ser pirateado, las pérdidas causadas son inconmensurables.

Aquí, CertiK quisiera recordarles a todos que incluso un tweet que parece muy poderoso puede ser pirateado. Así que no estés demasiado convencido de que un determinado proyecto es 100% seguro, una vez que haya un 0.00000000000001% de posibilidad de ser atacado, de acuerdo con la Ley de Murphy, definitivamente sucederá. Por lo tanto, la inversión en seguridad es fundamental.

Tags:

El 7 de julio, se llevó a cabo con éxito en Hangzhou la "Gran Comunidad·Rapsodia Verde" coorganizada por Henha Interactive y Jinse Finance. El evento.

Hay pocas noticias sobre tecnología de redes esta semana.

La imagen de arriba muestra la tendencia histórica actual a largo plazo de BTC desde 2014 hasta 2020.

"Me das 100 sobres rojos, ¿qué tal si te doy 200 mañana?" Los que se atrevan a enviar sobres rojos seguro que recibirán recompensas.

Según el mercado de Huobi, BTC cayó bruscamente anoche a 9117.12 y luego se recuperó rápidamente.

Ayer, el mercado se recuperó con gran volumen, el más alto estuvo cerca del promedio móvil de 60 días, rompiendo la supresión del promedio móvil diario de múltiples capas.

(La rueda hidráulica de Jenep, Van Gogh) Cuando mencionamos la pista DEX, Curve es un proyecto ineludible. Sus activos bloqueados alcanzaron más de 73 millones de dólares estadounidenses.